Protection des données informatiques : quel est le rôle de l'expert en cybersécurité ? - Avanista.fr

Sécurisez les données informatiques de votre entreprise - Retis, Experts en E-commerce & projets numériques

Concept De Sécurité Et De Protection Des Données Informatiques Ouverture Sécurisée Du Site Web, Sécurité Du Serveur, Anti-virus a Illustration de Vecteur - Illustration du protection, website: 169574567

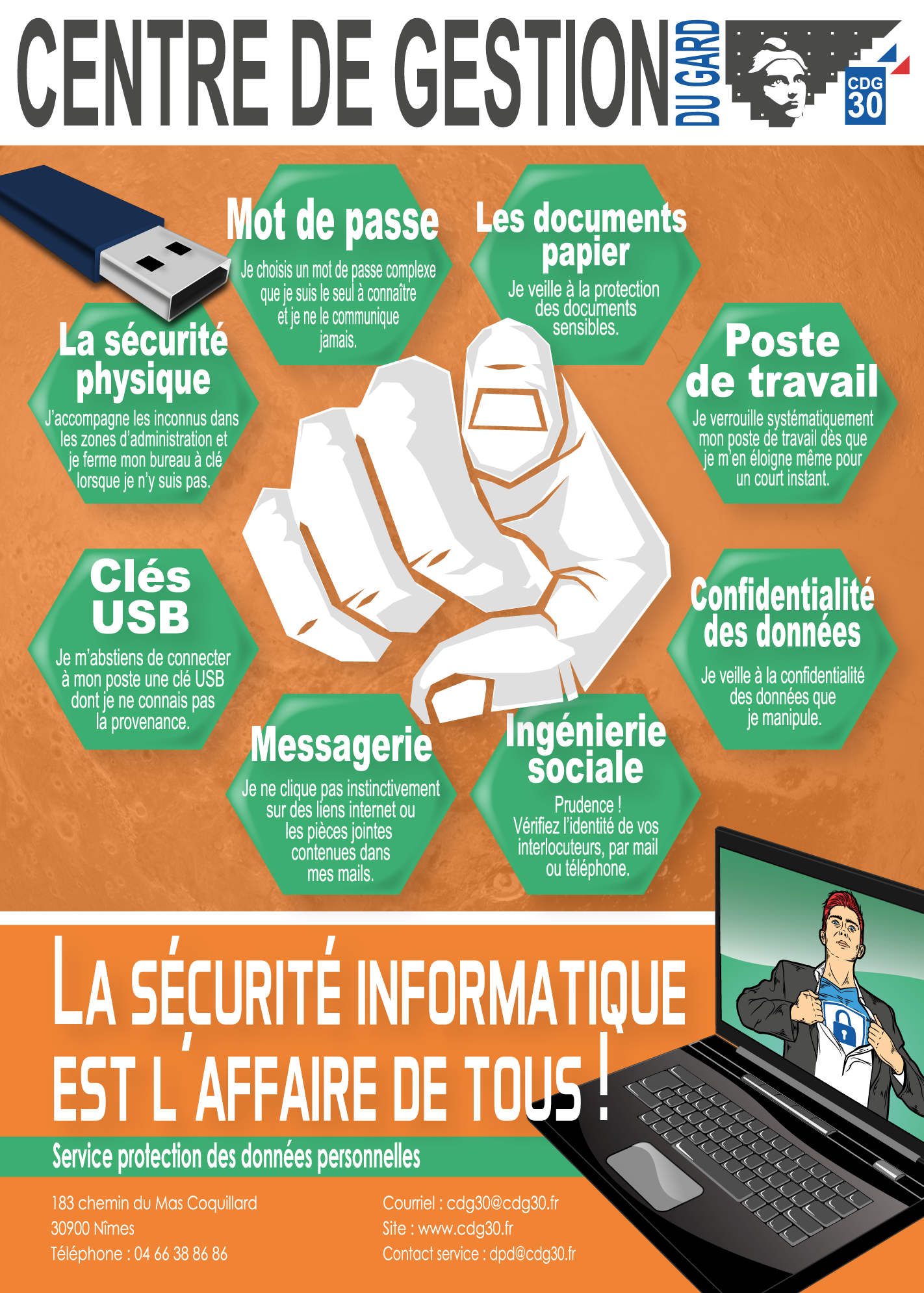

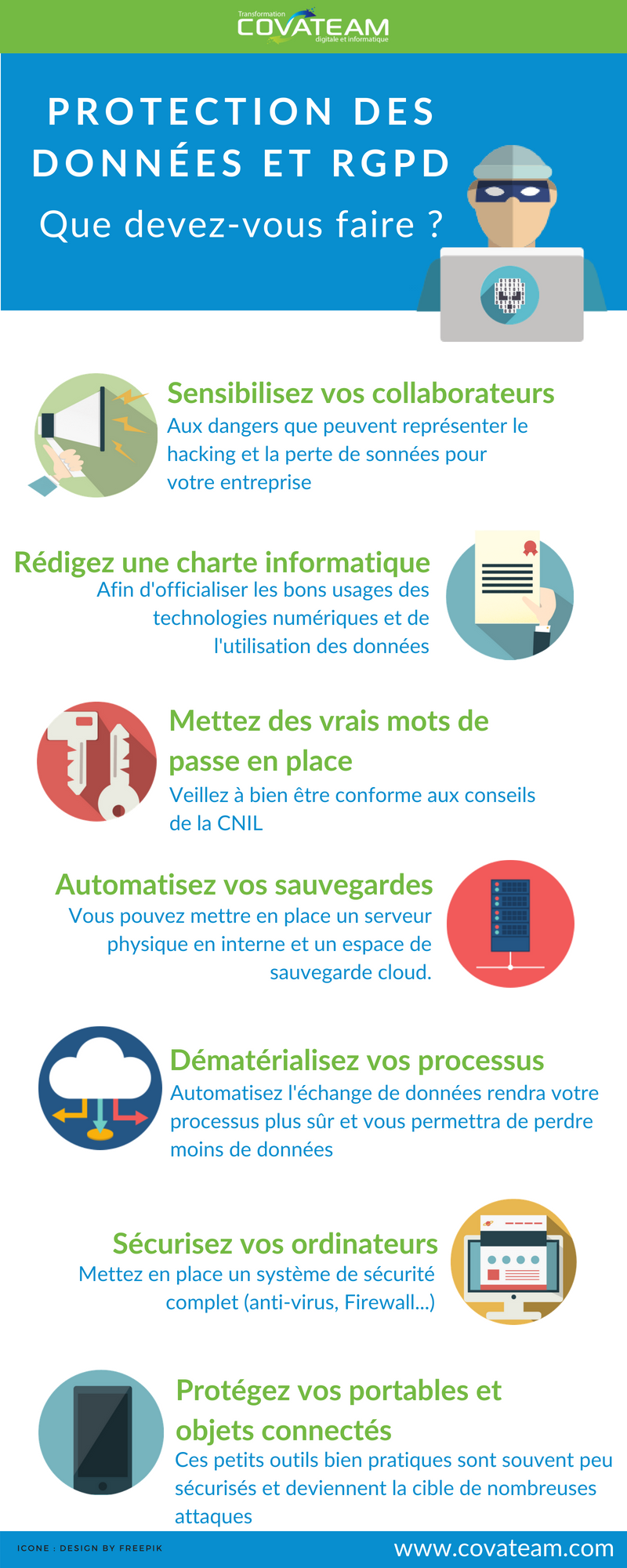

Protection des données : les 12 règles essentielles pour sécuriser vos équipements informatiques - Dossier | CIC - Entreprises

Données Informatiques Et Idée De La Protection Des Données. Cadenas Jaune Et Bleu Touche Et Clavier. Confidentialité De Sécurité D Image stock - Image du connexion, fond: 170980535